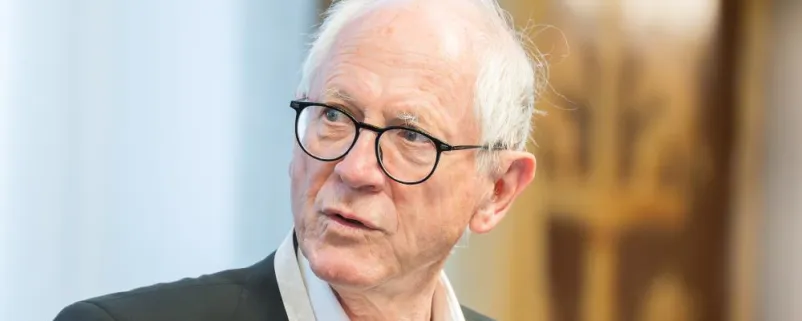

© Thomas Max

Bundesrats-Enquete

Reinhard Posch: Regionale Sicherheit im digitalen Zeitalter

Digitale Sicherheit ist keine IT-Aufgabe, die man delegieren und vergessen kann. Sie ist eine strategische Herausforderung für Politik, Verwaltung und Gesellschaft. Reinhard Posch, seit Jahren CIO der Bundesregierung, ist in diesem Bereich einer der erfahrensten Stimmen Österreichs und nutzte seinen Auftritt für eine ungeschminkte Zustandsbeschreibung: Österreich befindet sich in einer bedenklichen Abhängigkeit von auswärtigen Technologieanbietern, und in manchen Bereichen geht die Entwicklung gerade in die falsche Richtung.

Die zentrale Frage lautet: Wer hat die Kontrolle über Daten, über ihre Speicherung und ihre Veränderung? Poschs nüchterne Antwort: Die Betroffenen wissen es meistens nicht. Und wer nicht weiß, wo seine Daten liegen, kann sie auch nicht schützen. Der erste Schritt zu digitaler Souveränität ist deshalb schlicht Klarheit: darüber, wo Daten gespeichert werden, wer darauf Zugriff hat und unter welchen gesetzlichen Bedingungen. Erst danach können technische Schutzmaßnahmen greifen.

Warum Gesetze allein nicht helfen

Rechtliche Regelungen können technische und geopolitische Realitäten nicht ersetzen. Einzelne Bundesländer oder Gemeinden haben gegenüber Großtechnologiekonzernen keine echte Verhandlungsmacht. Erst wenn die EU geschlossen auftritt, ändert sich das. Posch formulierte es direkt: „Wir können nicht davon ausgehen, dass sich ein Staat morgen so verhält, wie er es heute tut.“

Politische Stabilität in der Technologiepolitik darf man nicht voraussetzen. Deshalb brauche es eine enge Kooperation von Bund, Ländern und EU, nicht als Option, sondern als Grundvoraussetzung.

IoT, KI und Cloud: Risiken, die noch kaum jemand am Radar hat

Smart Meter, intelligente Haushaltsgeräte, KI-Systeme und Cloud-Dienste schaffen Abhängigkeiten, die politisch und gesellschaftlich noch kaum registriert werden. Posch machte das an einem konkreten Szenario deutlich: Wenn genügend mit dem Internet verbundene Geräte in einer Region gleichzeitig aktiviert werden, könnte das die regionale Energieversorgung destabilisieren. KI-generierte Cyberangriffe sind bereits Realität. Und wer alle KI-Kompetenz an externe Systeme auslagert, verliert die Fähigkeit, deren Ergebnisse zu beurteilen. Das ist keine Zukunftsvision, das ist der Stand von heute.

Das Lego-Prinzip für kommunale IT-Systeme

Posch empfiehlt für die Verwaltung einen pragmatischen Ausweg: IT-Systeme modular aufzubauen, also wie einen Lego-Baukasten, bei dem einzelne Bausteine austauschbar sind, ohne das Gesamtsystem zu gefährden. Wer alle Komponenten von einem einzigen Anbieter bezieht, hat keine Wahl mehr, wenn dieser Anbieter seine Konditionen ändert oder geopolitisch unter Druck gerät. Diversität in der Systemarchitektur ist deshalb keine technische Spielerei, sondern strategische Absicherung.

Das nehmen Gemeinden mit

Gemeinden sollten bei IT-Entscheidungen systematisch die Frage stellen: Was passiert, wenn dieser Anbieter seine Konditionen ändert oder wegfällt? Die NIS2-Richtlinie, seit Oktober 2024 in Kraft, bringt konkrete Anforderungen an Risikomanagement und Lieferkettensicherheit. Wer jetzt aktiv mitgestaltet statt abzuwarten, spart später Aufwand und Kosten. Empfehlung: Eine Sicherheitsstrategie für den Ernstfall entwickeln und digitale Kompetenzen in der eigenen Verwaltung halten, statt sie vollständig an KI oder externe Anbieter auszulagern.