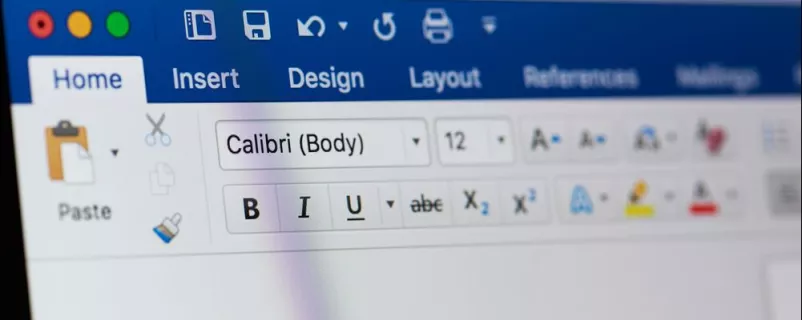

© Shutterstock/PixieMe

Vorsicht vor alten Word-Dateien!

Ob Phishing-Mails, DDOS-Attacken, oder Trojaner: die Versuche, IT-Systeme lahmzulegen oder in diese einzudringen, um an sensible Daten zu gelangen, nehmen zu. Die Methoden der Angreifer werden dabei immer perfider.

Im Prinzip gibt es nur zwei grundsätzliche Methoden, wie Kriminelle in ein IT-System eindringen. Entweder sie greifen die Software direkt an, etwa indem sie Sicherheitslücken ausnützen, oder sie versuchen sich über reguläre Benutzer - sprich Menschen - Zugang zu verschaffen.

Das Ziel der Hacker dabei ist diesen Usern die Log-in-Daten zu entlocken oder sie dazu zu bringen, unwissentlich Schadsoftware auf ihrem Rechner zu installieren. Dabei machen sie sich die technische Unwissenheit und Leichtfertigkeit vieler Anwender zunutze. Leider mit anhaltendem Erfolg.

Von Phishing-Mails und -Seiten lassen sich nach wie vor genügend Leute täuschen und Trojanern öffnen sie, genau wie im Epos, Tür und Tor, indem sie selbst der Malware das Eindringen gestatten. Was Trojaner in weiterer Folge im System anrichten, kann höchst unterschiedlich sein.

Die Warnung, dubiose E-Mailanhänge mit ungewöhnlichen Datei-Endungen wie .exe, .jar, und anderen nicht zu öffnen, hat jeder schon wiederholt gehört, und hoffentlich auch befolgt. Dass sich unerwünschter Code aber auch über ganz geläufige und vertraute Dateien ausbreiten kann, wissen leider noch viel zu wenige. Das ist mit ein Grund dafür, dass ein eigentlich gar nicht so neuer Trojaner nach wie vor sehr „erfolgreich“ ist.

Emotet heißt der Trojaner, der an sich schon seit Jahren bekannt ist und im Dezember 2018 auch im deutschsprachigen Raum für mediale Aufmerksamkeit sorgte. Der Eindringling hat von seiner Gefährlichkeit nichts verloren und ist auch gegenwärtig höchst erfolgreich in seiner Ausbreitung. Das Geheimnis seines Erfolges? Er schleicht sich über unverdächtige Text-Dateien im vertrauten .doc-Format ein. Microsoft Word-Dateien sind State-of-the-art und eines der gängigsten Formate für Textdateien generell sowie in Mailanhängen. Die wenigsten User vermuten darin eine Gefahr.

Was richtet Emotet an?

IT-Profi Thomas Löffler erklärt: „Emotet ist quasi ein Best-of-Trojaner und kombiniert bisher einzeln aufgetretene Methoden zu einem echten Super-Trojaner, der nicht mehr nur den Computer infiziert, auf dem er entfesselt wurde, sondern sich selbstständig über alle Systeme verbreitet.“

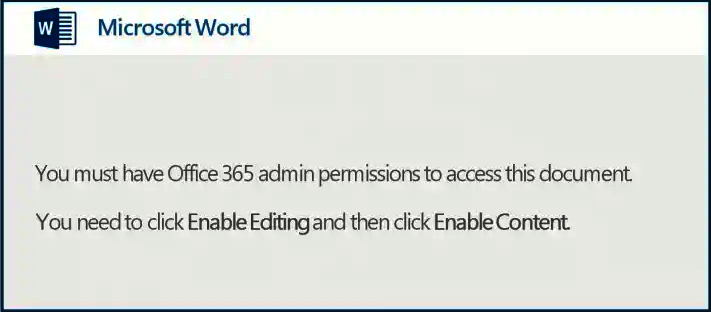

Der renommierte Heise-Verlag, der unter anderem mit c‘t und heise online selbst IT-Fachmedien-Spezialist ist, wurde Opfer von Emotet, nachdem ein Mitarbeiter arglos ein Word-Dokument öffnete und eine (gefälschte) Fehlermeldung erschien, die dazu aufforderte, „Enable Editing“ anzuklicken. Dieser Aufforderung kam der Mitarbeiter leider nach, und schon hatte Emotet seine Aufgabe erfüllt.

Wie kann man sich vor Emotet schützen?

Die Schwachstelle liegt am .doc-Format selbst, das seit bald zehn Jahren als veraltet gilt und eigentlich keine Berechtigung im modernen Dokumentenaustausch mehr hat. Man sollte daher immer kritisch sein, wenn man Dateien im seit Jahren überholten Format .doc bekommt. Eine gefährliche .doc-Datei wird auch immer dazu auffordern, irgendeine Funktion zu aktivieren, bevor es geöffnet wird (Beispiel für eine solche Meldung siehe oben).

Die Folgen der aktuell häufigsten Schadsoftware, die eine Kombination aus der erfolgreichsten Trojanern der Vergangenheit darstellt, können je nach Variante den Regelbetrieb einer Gemeinde für Wochen lahm legen.

Vorsicht bei doc.-Dateien

Da trotz aller Bemühungen (Firewall, Intrusion Prevention, Spam-Abwehr, Virenscanner, Sichere Einstellungen, Warnmeldungen) immer noch der Mensch die „Last Line of Defense“ ist, ist besonders kritisch darauf zu achten, wenn man .doc-Dokumente erhält.

Idealerweise sorgt man dafür, Dokumente auch nur im neueren und bis dato unbedenklichen .docx-Format zu versenden, damit Adressaten diese auch im .docx-Format retournieren. Im Zweifelsfall fordert man vom Absender eine telefonische Bestätigung oder ein erneutes Senden der Datei im heute gebräuchlichen .docx-Format an.

In Gemeinden sind Rechner und Systeme heutzutage vernetzt. Um netzwerkseitig die Auslösung oder Verbreitung von Emotet einzugrenzen, sollte man erstens keine lokalen Administratorenrechte für Benutzer vergeben.

Stattdessen besser ein eigenes lokales Administrator-Konto anlegen und damit notwendige Vorgänge ausführen.

Zweitens sollte man .doc-Dateien in Outlook sperren, um das Öffnen dieser Dateien aus Anhängen zu verhindern.

Drittens Awareness unter den Gemeindebediensteten schaffen, und viertens gegebenenfalls von Windows 7 auf Windows 10 updaten. Das verringert das Risiko einer Infektion.

Erpresser-Software kann Gemeinden lahm legen

Emotet ist natürlich nicht die einzige Bedrohung.

Eine reale Gefahr ist auch Erpresser-Software, sogenannte Ransomware, die dem Nutzer Daten bzw. Zugriff sperrt und nur gegen Lösegeld (meist in Form von e-Currrences wie BitCoin) wieder freigibt – wenn man Glück hat.

Erst Mitte Juli haben die US-Bürgermeister in einer Deklaration der „Conference of Mayors“ vereint gegen die Bezahlung von Lösegeld bei IT-Sicherheitsvorfällen Position bezogen. Initiiert wurde sie vom Bürgermeister von Baltimore.

Seine Stadt erhielt nach einer Ransomware-Infektion einer Forderung in der Höhe von 13 Bitcoins (ca. 100.000 Dollar). Parkticket-System und die Verrechnung für die Wassernutzung waren ausgefallen. Mitarbeiter hatten keinen Zugriff mehr auf ihre E-Mails und andere Daten. Erst wollte man zahlen, doch kam man zu dem Schluss, dass man damit nur noch mehr Anreiz für weitere Cyberattacken dieser Art schaffen würde.